البحث العميق والاستخبارات المفتوحة

هذي التدوينة هي خطوتك الأولى ودليلك لعالم الـ OSINT ( الاستخبارات المفتوحة) بتعلمك كيف ان "أي شيء رُفع عالنت، قابل للاستخراج" بأدوات بسيطة ومنهجية تفكير صحيحة .. مو تهكير، فن!

السلام عليكم، بعد بحثي الأخير عن "كريستوفر"، كثير سألني كيف سويتها؟ أعطيتهم المصادر، لكن المصادر بلا شك لا تكفي، عمل مثل هذا ما يسويه موقع واحد ولا له طريقة محددة، هي منهجية بحث وتحرّي تعتمد على المصادر، في هذي التدوينة بشارككم المصادر وبشارككم المنهجية واشرح لكم بشكل عام ماهي "الإستخبارات المفتوحة المصدر".

- وتسمّى بالانقليزي: "Open Source Intelligence"

- واختصارها:"OSINT"

سأبدأ بسم الله الرحمن الرحيم.

*تنويه مهم جدًا : أنا مو خبير، كلامي كله نابع من اطلاع فقط، هناك من هو أخبر وأدرى وأعلم، ابحثوا عنهم، لكن بشارككم اللي اعرفه مع المصادر

المقدمة

الاستخبارات مفتوحة المصدر (OSINT) هي فن وعلم جمع المعلومات من مصادر متاحة للجمهور وتحليلها لإنتاج استنتاجات دقيقة، مافيه تهكير بالموضوع، وأي أحد يقدر يسويها .. وخذها قاعدة، أي شيء رُفع على الانترنت، قابل للبحث والاستخراج، المطلوب منك بس استخدام الطرق والادوات الصحيحة !

*تتجاوز هذه التدوينة البحث السطحي العادي على قوقل

1. الجزء الأول: أساسيات

كل سالفة OSINT على مبدأ: المعلومات التي تحتاجها غالبًا تكون متاحة بشكل قانوني، لكنها مبعثرة

وين مبعثرة؟

تشمل المصادر كل شيء بدءًا من السجلات الحكومية الرسمية (خصوصًا في أمريكا)، والأوراق الأكاديمية، والتقارير المالية للشركات، وصولًا إلى المصادر الحديثة مثل وسائل التواصل الاجتماعي (تُعرف بـ SOCMINT) .. من تحليل واحد لحساب أو تغريدة تنكشف كثير أشياء

أيضًا الموضوع مب بس نصوص مبعثرة، المصادر أحيانًا تشمل البيانات الوصفية (EXIF) المدسوسة في الصور -يمكن تكشف عن الموقع الجغرافي مثلًا-، وتشمل البيانات التقنية مثل سجلات المواقع (Whois)، وعناوين IP، كل نوع من البيانات مهم وقد يعطي دليل يقود إلى دليل يقود للمطلوب..

*أنا أذكر المصطلحات مثل EXIF عشان تسهل عليك البحث عنها واستكشافها أكثر

2. الجزء الثاني: "البحث المتقدم" (Google Dorking)

قوقل هو أقوى أداة وسلاح في الـ OSINT (إذا عرفت كيف تستخدمه طبعًا)، "Google Dorking" باختصار هو استخدام "عوامل البحث" المتقدمة لإجبار قوقل على إظهار نتائج محددة جدًا ما تظهر في البحث العادي ..

الفكرة وما فيها أن قوقل يفهرس (يخزّن) كل شيء يوصل له، وأحيانًا يفهرس أشياء بالغلط أو بسبب إعدادات خاطئة في المواقع (حصلت معي في موقعي، لأني نسيت أحمي بعض الملفات)، مثل:

- ملفات حسّاسة ما كان المفروض تكون عامة

- صفحات تسجيل دخول وأنظمة تحكم (Dashboards)

- دلائل لملفات الموقع (Sitemap.xml)، تظهر كل الملفات الموجودة فيه

- ملفات تحتوي على كلمات سر أو بيانات مستخدمين (وهذي كارثة أمنية، نادر تحصل)

بفصّل في أهم عوامل البحث (Operators) مع أمثلة حقيقية:

2.1. العوامل الأساسية (The Essentials)

هذي هي الأدوات اللي بتستخدمها 90% من الوقت:

""(علامات التنصيص)- الوظيفة: للبحث عن عبارة "مطابقة تامة" (Exact Phrase).

- مثال: البحث عن

"Nawaf Al-Mutairi"سيُظهر فقط النتائج التي تحتوي هذا الاسم بالضبط، وليس "Nawaf" في مكان و "Al-Mutairi" في مكان آخر.

site:- الوظيفة: يحصر البحث في نطاق (Domain) أو موقع واحد فقط.

- مثال:

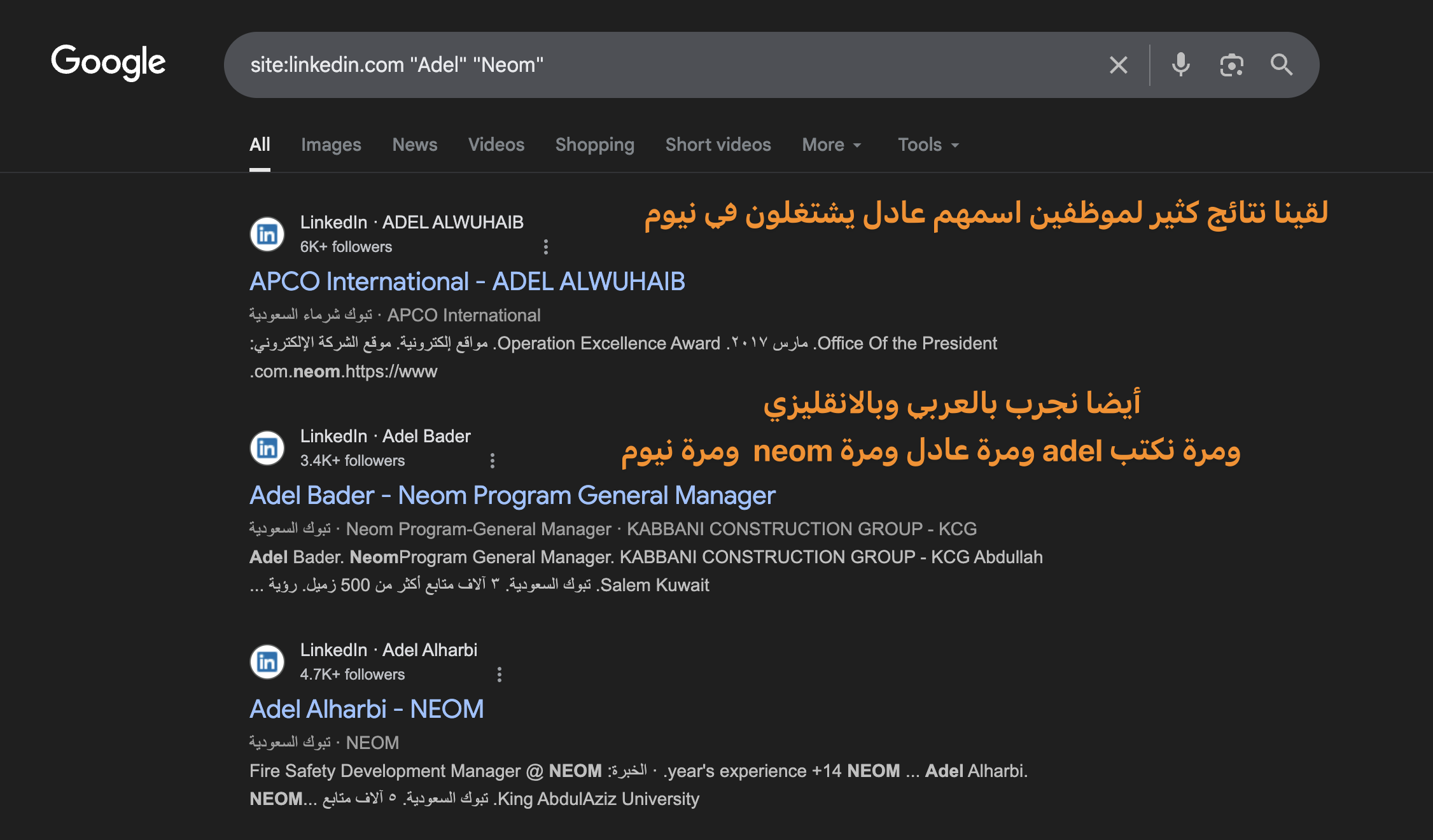

site:adelenazi.dev(البحث فقط داخل موقعي). - مثال عملي: تبحث عن موظف اسمه "عادل" يشتغل في شركة "نيوم".

site:linkedin.com "Adel" "neom"(يبحث داخل لنكدان عن صفحة تجمع الاسمين).

نتيجة البحث:

filetype:- الوظيفة: يبحث عن أنواع ملفات معينة، هذا أخطر نوع !

- مثال:

filetype:pdf(ملفات PDF) أوfiletype:xlsx(ملفات إكسل) أوfiletype:pptx(بوربوينت). - مثال OSINT عملي: البحث عن قوائم موظفين أو بيانات مالية.

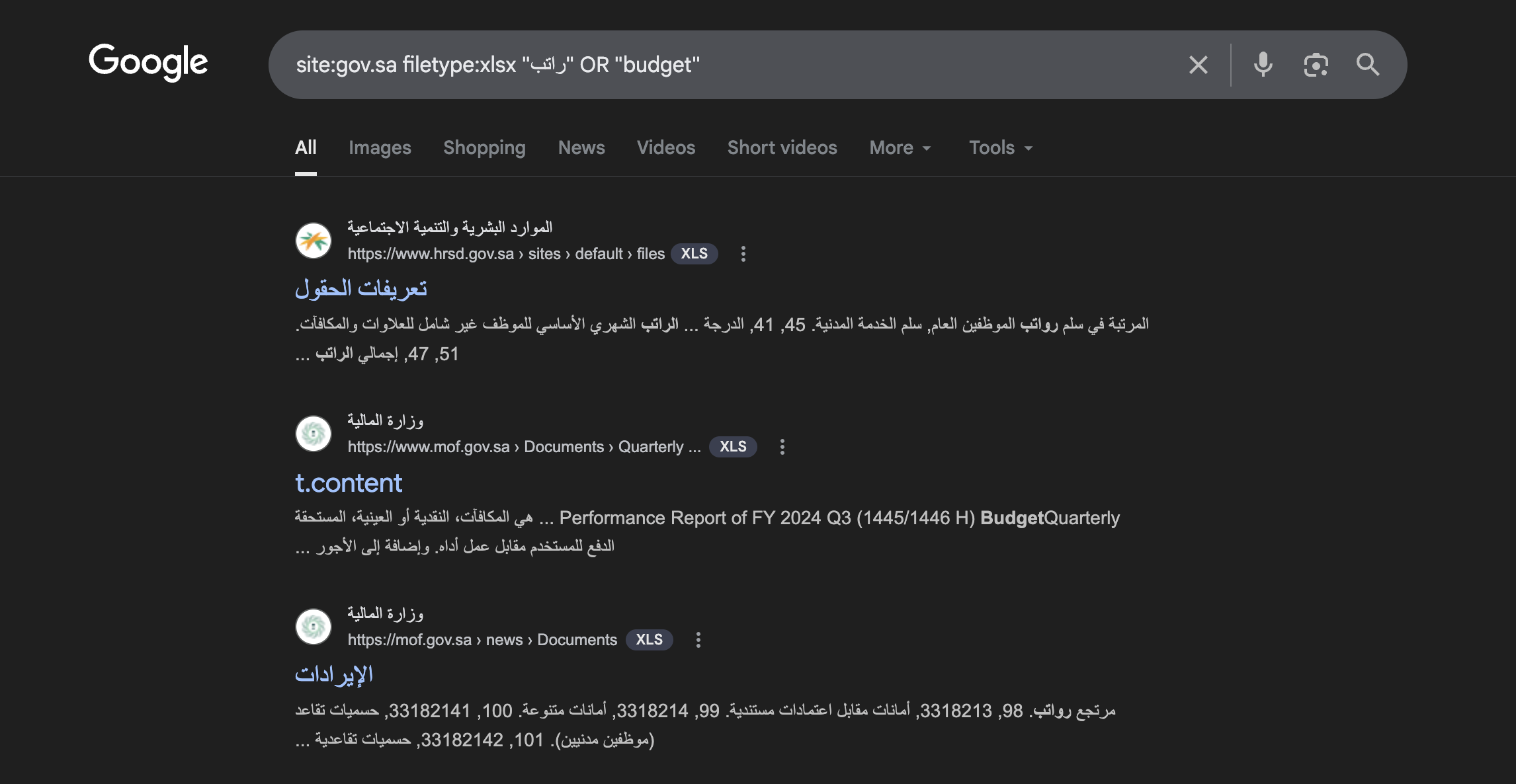

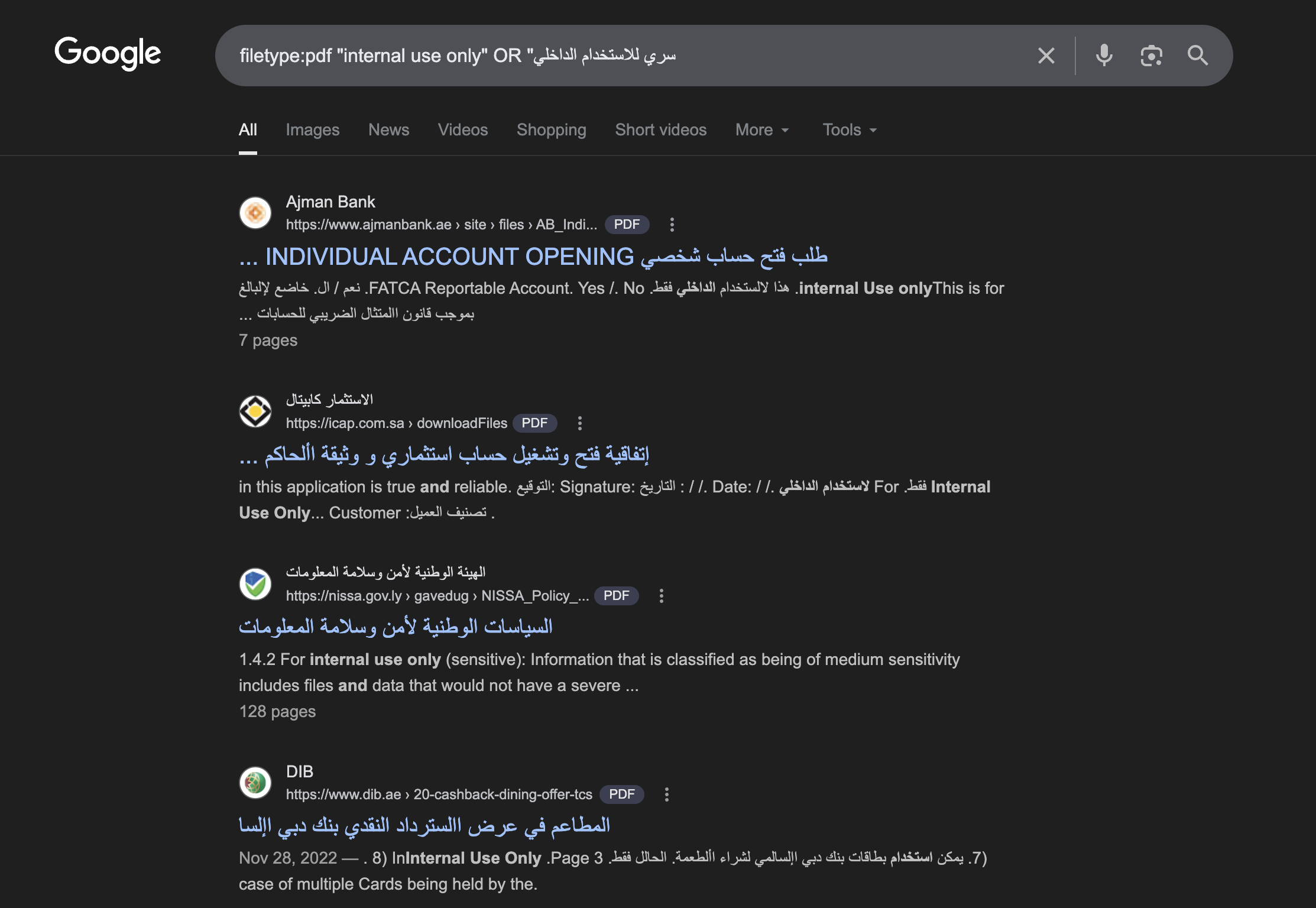

site:gov.sa filetype:xlsx "راتب" OR "budget"(للبحث عن ملفات إكسل على نطاق الحكومة السعودية قد تحتوي كلمة "راتب" أو "ميزانية").filetype:pdf "internal use only" OR "سري للاستخدام الداخلي"(للبحث عن ملفات PDF تم تصنيفها كـ "للاستخدام الداخلي" لكنها تسربت للعامة).

نتائج المثال الأول:

نتائج المثال الثاني:

2.2. عوامل تحديد المكان (Location Operators)

تساعدنا نبحث بالضبط عن "وين" المعلومة موجودة في الصفحة.

intitle:(البحث في العنوان)- الوظيفة: يبحث عن كلمة موجودة "في عنوان الصفحة" (اللي يظهر في أعلى المتصفح)

- مثال:

intitle:"سيرة ذاتية" - مثال عملي: العثور على مستندات رسمية أو تقارير في نطاق أو موقع معين:

site:edu.sa intitle:"سيرة ذاتية" "هندسة" filetype:pdf(للبحث عن سير ذاتية كأمثلة في نطاق المواقع التعليمية السعوديةedu.saلتخصص الهندسة).site:tadawul.com.sa intitle:"التقرير السنوي 2023" filetype:pdf(لإيجاد التقارير السنوية لعام 2023 للشركات المدرجة في موقع "تداول").

intext:(البحث في النصوص الموجودة في الصفحة)- الوظيفة: يبحث عن كلمة موجودة "في نص الصفحة" بالضبط، مفيد جدًا عشان نلقى عبارات محددة ماهي عنوان الصفحة.

- مثال عملي: البحث عن قوائم أو عبارات محددة داخل موقع:

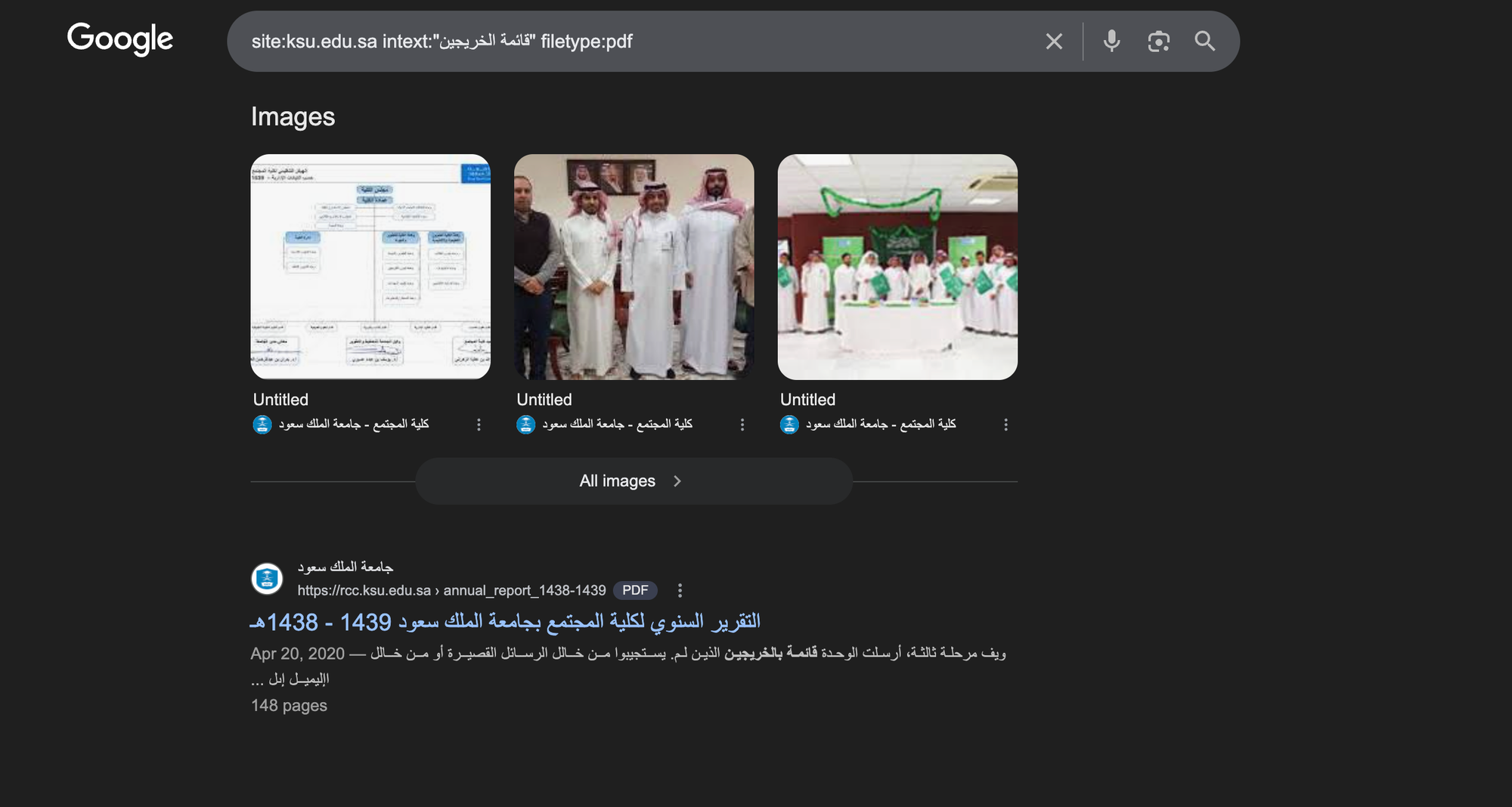

site:ksu.edu.sa intext:"قائمة الخريجين" filetype:pdf(للبحث عن ملفات PDF تحتوي على "قائمة الخريجين" داخل موقع جامعة الملك سعودksu.edu.sa).site:linkedin.com intext:"أبحث عن فرصة عمل"(للبحث عن الأشخاص الذين كتبوا "أبحث عن فرصة عمل" في نص ملفهم الشخصي على لنكدان).

2.3. التجميع والدمج (!The Real Power)

القوة الحقيقية للـ Dorking هي لما تجمع كل العوامل هذي في بحث واحد ..

سيناريو 1: نبحث عن بيانات في شركة معينة او نطاق معين (وليكن نطاق عام مثل .sa راح يبحث في كل المواقع اللي نهايتها .sa)

- البحث عن جداول بيانات الموظفين:

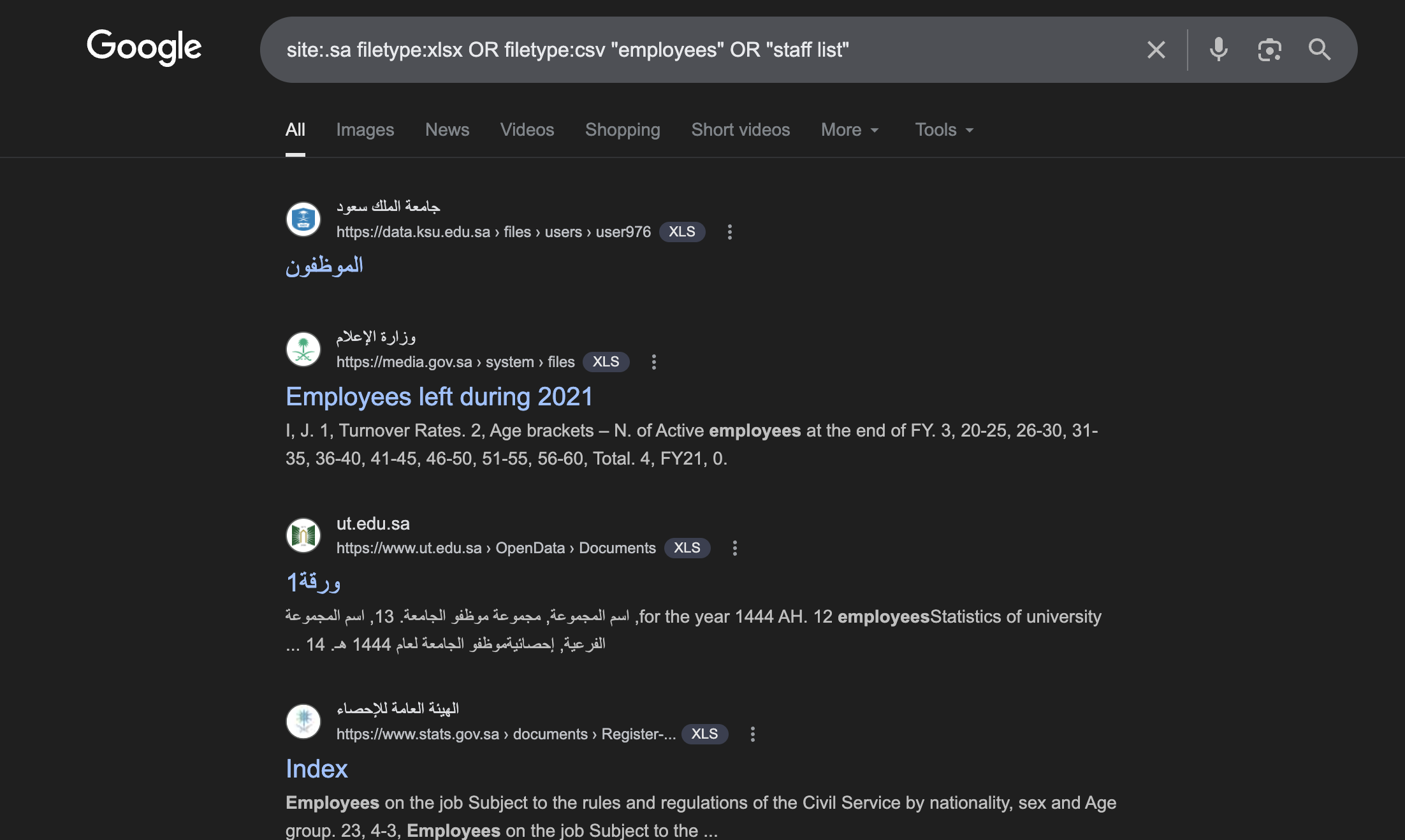

site:.sa filetype:xlsx OR filetype:csv "employees" OR "staff list"

- البحث عن عروض تقديمية داخلية (Internal Presentations):

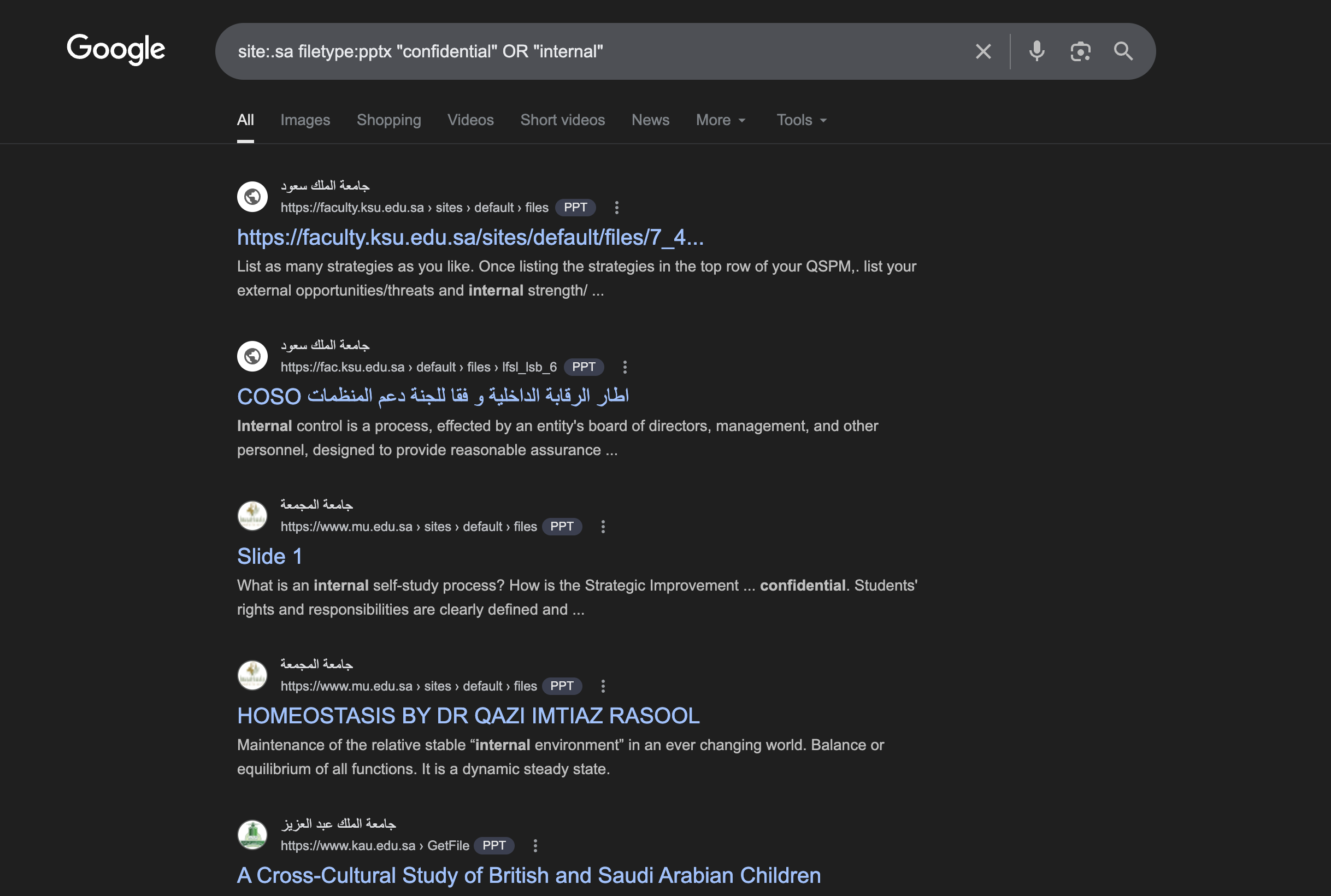

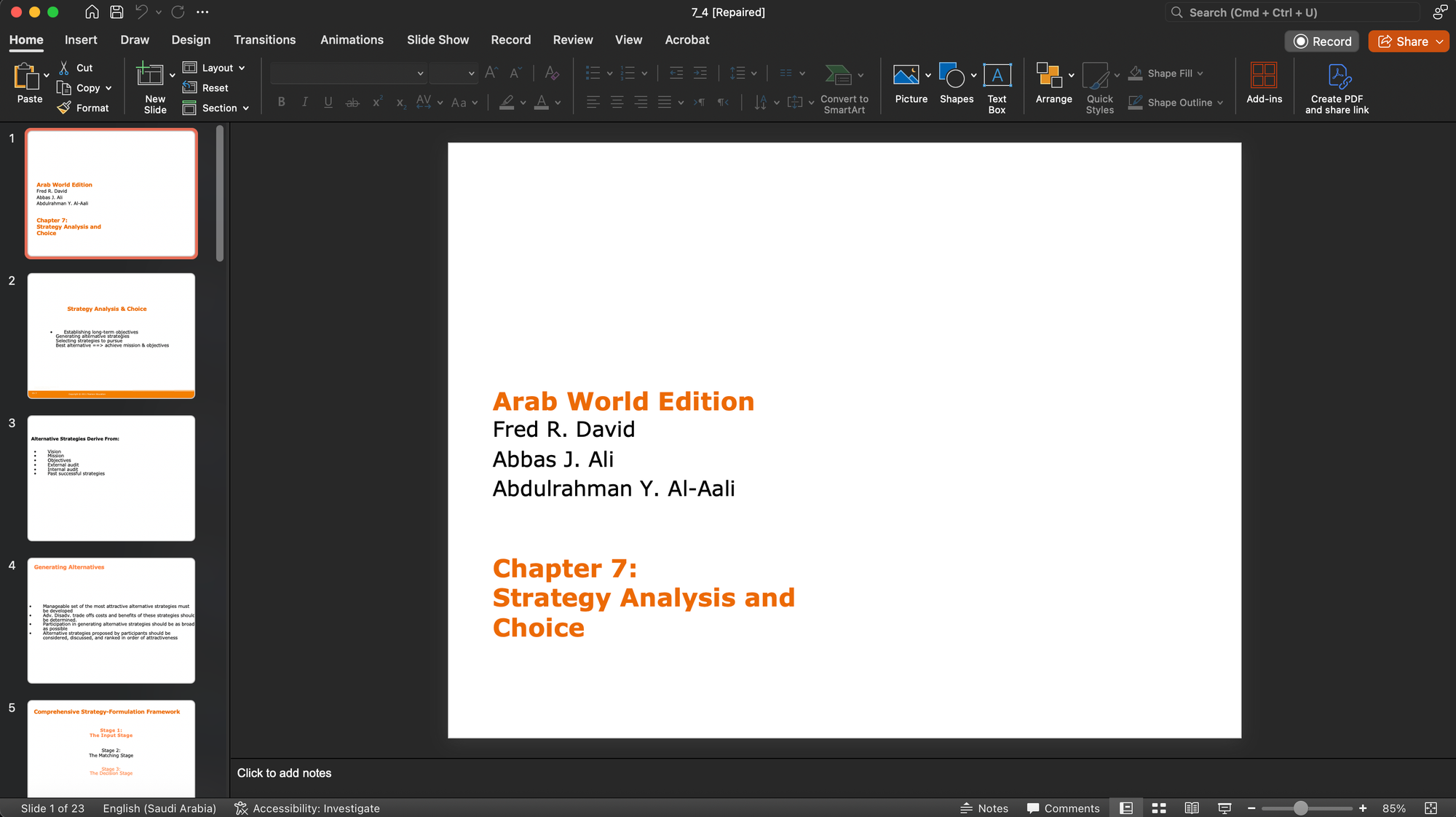

site:.sa filetype:pptx "confidential" OR "internal"

نتائج المثال الأول: جداول موظفين!

نتائج المثال الثاني: عروض تقديمية داخل هذي الجهات ما أتوقع انها المفروض تكون متاحة للعامة

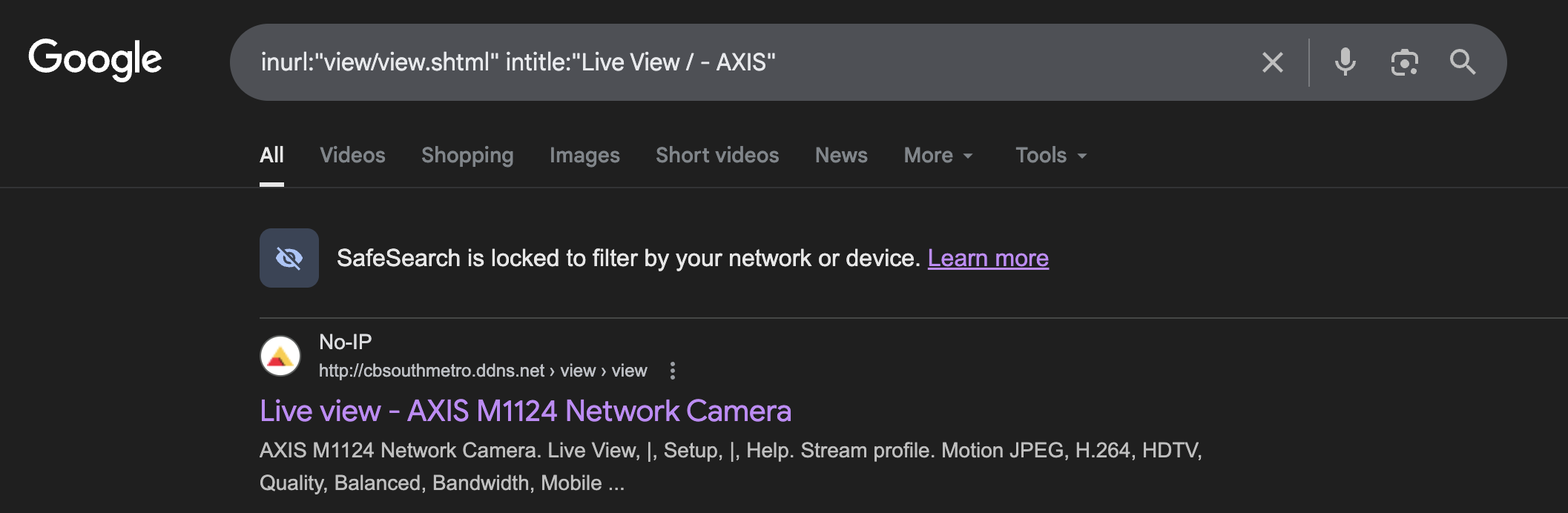

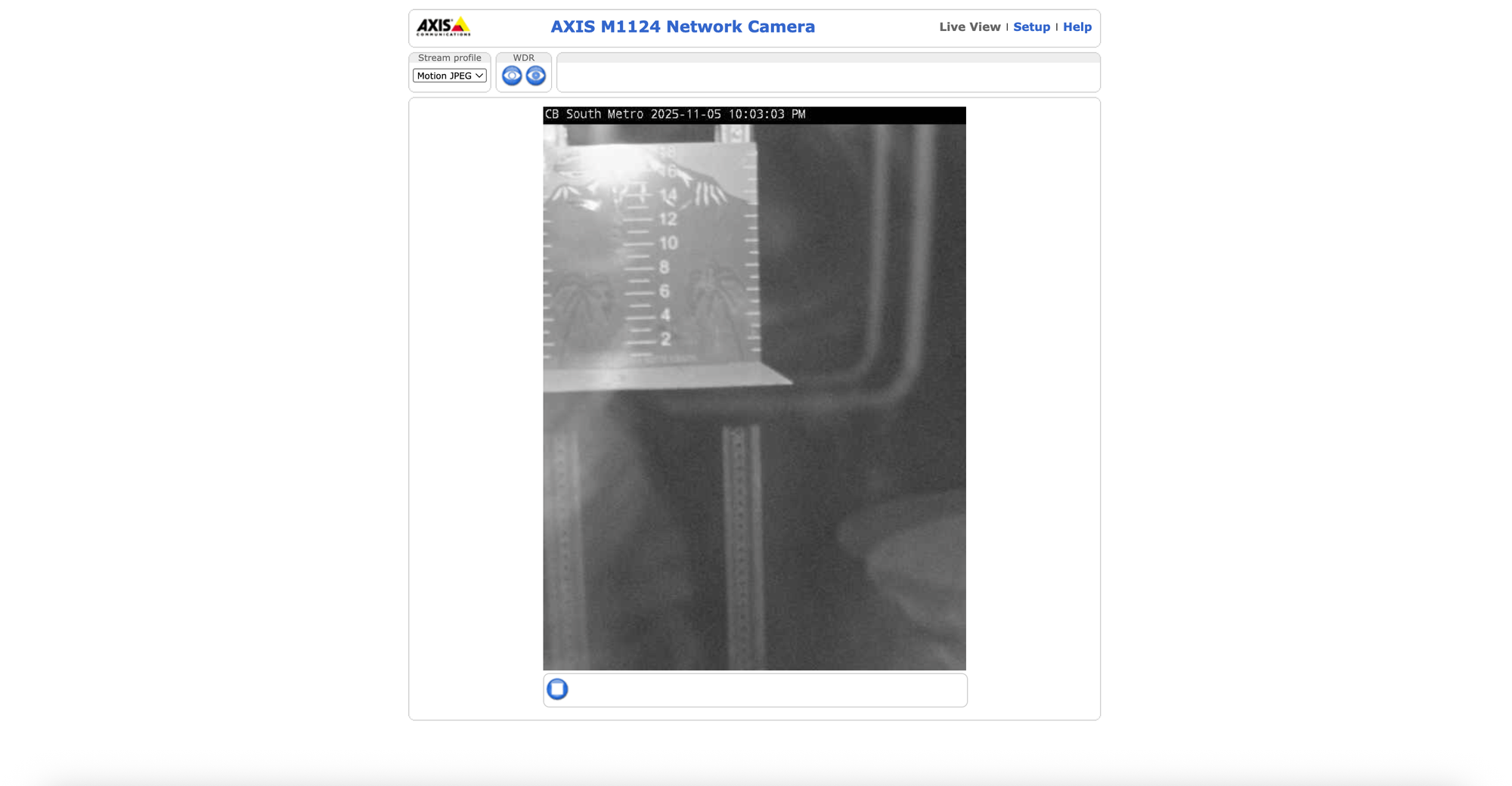

سيناريو 2: كاميرات مراقبة غير مؤمنة

هذا مثال مشهور يوضح مدى خطورة فهرسة قوقل لأشياء المفروض ما يفهرسها:

inurl:"view/view.shtml" intitle:"Live View / - AXIS"(لإيجاد كاميرات من نوع AXIS).intitle:"webcam" inurl:"/video.mjpg"(للبحث عن بث كاميرات مباشر).

وجدت بث مباشر لكاميرا مدري وشو هذا بس يخوف الصراحة:

هذا رابط لقائمة، فيها تعليمات و عوامل بحث (Operators) للـ Google Dorking :

https://gist.github.com/sundowndev/283efaddbcf896ab405488330d1bbc06

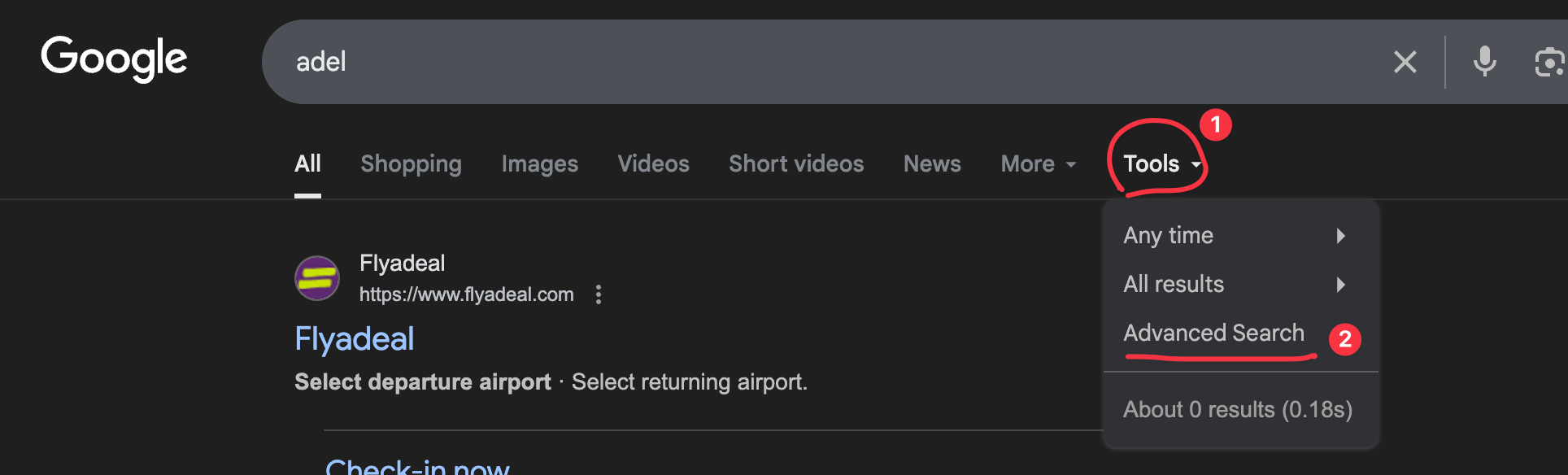

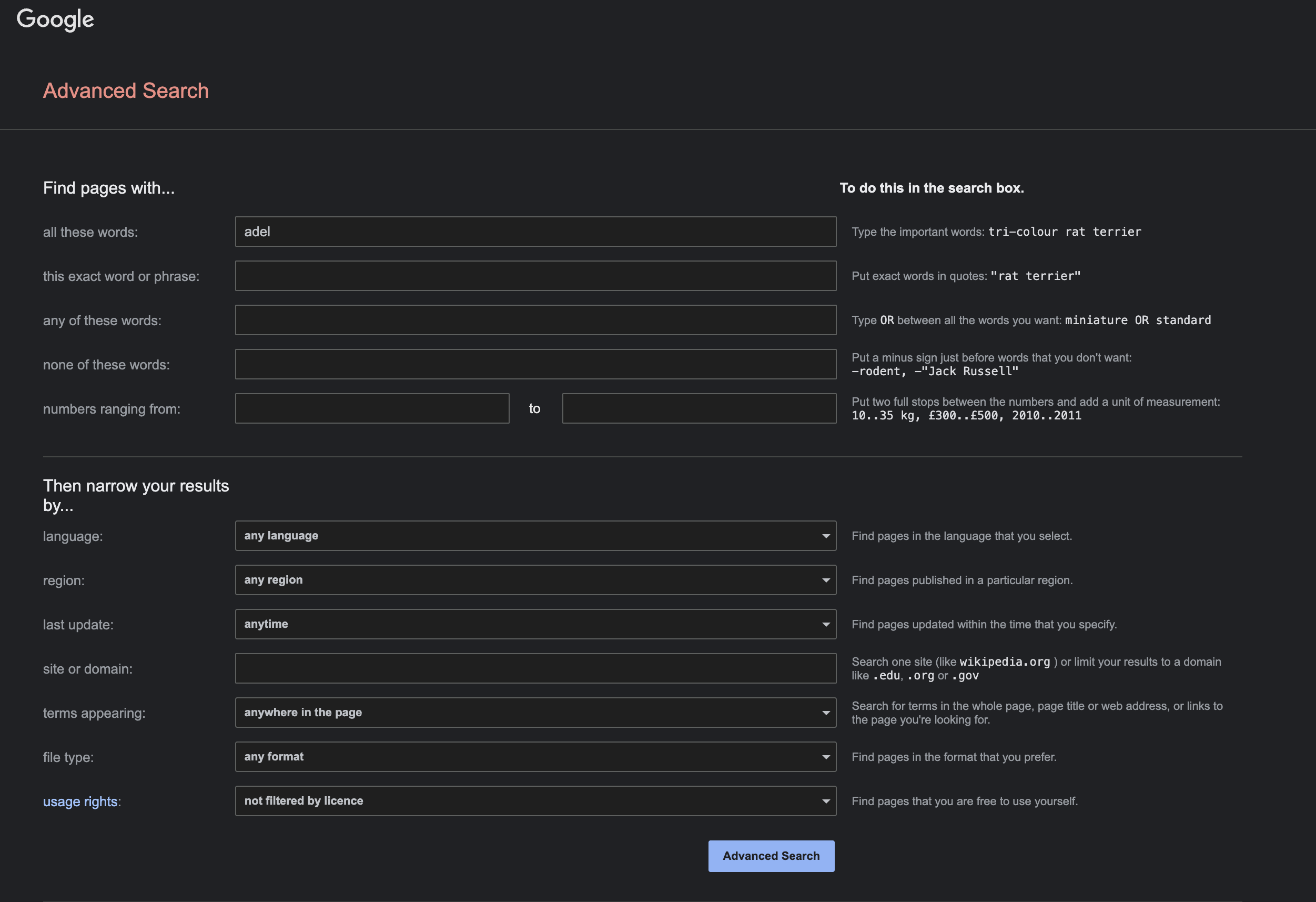

2.4. ميزة البحث المتقدم في قوقل (Google Advanced Search)

الاشياء اللي ذكرناها فوق نكتبها في خانة البحث، لكن في ميزة من قوقل ترتب لك هذي الأمور شوي وتخليها في واجهة ..

نوصل لها من هنا :

هذي القائمة، بنفس المبادئ اللي شرحناها فوق، وللمزيد ابحث عن : Google Advanced Search

2.5. تحذير أخلاقي وقانوني (مهم)

نرجع للنقطة الأساسية: مافيه تهكير بالموضوع .. استعمال Google Dorks للبحث وجمع المعلومات قانوني، لأنك فعليًا مجرد مستخدم فنان لقوقل

متى يصير الموضوع تهكير وغير قانوني ؟اذا أخذت المعلومات اللي لقيتها (مثل صفحة تسجيل دخول أو ملف كلمة سر) وحاولت تستعملها للوصول إلى نظام لا تملكه أو غير مصرح لك بدخوله

الـ OSINT يوقف عند حد الجمع والتحليل .. أي محاولة للدخول تعتبر اختراق (Hacking)

3. الجزء الثالث: ما بعد قوقل (أدوات OSINT متخصصة)

قوقل يبحث في "الويب السطحي" (Surface Web)، يعني المواقع وصفحات الإنترنت العادية .. لكن فيه طبقة أعمق من المعلومات ما تغطيها محركات البحث التقليدية بنفس الفعالية، هنا يجي دور الأدوات المتخصصة:

3.1. أدوات تتبع "الأشخاص" (SOCMINT & Usernames)

- أداة Sherlock : أداة بسيطة لكنها قوية جدًا، وظيفتها شيء واحد: تعطيها اسم مستخدم (Username) وهي تبحث عنه في مئات المواقع ومنصات التواصل الاجتماعي (تويتر، انستقرام، فيسبوك، تيك توك، ريديت، وحتى مواقع الألعاب والمنتديات ومواقع +18)، لكن لازم نجرب باكثر من اسم مستخدم مشابه أو قريب، لأن أغلب الناس يميلون لاستخدام اسم مستخدم متكرر في كثير منصات، أو مشابه له .. رابط الأداة (تحتاج معرفة تقنية بسيطة): https://sherlockproject.xyz/

- مثال: شخص نشر تغريدة مجهولة المصدر، أخذت اسم المستخدم حقه، واستخدمت Sherlock، اكتشفت إنه يستخدم نفس اسم المستخدم في منتدى، وفي هذا المنتدى، كاتب تفاصيل ثانية تفيدك تكمل منها بحثك، أو هي المعلومة بحد ذاتها

- *كل أداة اذكرها لها بدائل على النت، لكن الفكرة وحدة

- تقنيات البحث في التواصل الاجتماعي (SOCMINT):

- البحث المتقدم في تويتر (X): تويتر نفسه أداة OSINT جبارة، يمديك تبحث بالتاريخ (

since:2023-01-01 until:2025-01-31)، أو تبحث عن التغريدات اللي كتبها شخص معين موجهة لشخص ثاني (from:userA to:userB) .. فيه خيار بحث متقدم موجود في تويتر بالموقع، فيه تفاصيل نفس تفاصيل Google Advanced Search لكن هذا X Advanced Search. - كل منصة لها طريقة بحث متقدم، ابحثوا عنها.

- تحليل المتابعين والشبكات: أحيانًا المعلومة ما تكون في كتابات الشخص، تكون في مين يتابعه و مين يتفاعل معه، تحليل شبكة العلاقات هذي مهم، ويكشف مثلًا صلة قرابة او اهتمامات مشتركة، وحتى أماكن عمل وأشياء كثير مرة.

- البحث المتقدم في تويتر (X): تويتر نفسه أداة OSINT جبارة، يمديك تبحث بالتاريخ (

3.2. أدوات تتبع "الصور" (Reverse Image Search)

والبحث بالصور له مواقع كثير، أي صورة عندك لازم تجرب تبحث عنها بكل موقع، لأنها احيانا تكون ظاهرة بموقع واحد بس

- أفضل المواقع للبحث العكسي بالصور:

- موقع faceseek (مدفوع): متخصص بصور الوجوه، مدفوع، لكنه مفيد اذا بعرف أصلا صورة الوجه ذا موجود على النت ولا لا، وبأي موقع موجود، لأنه يظهر لك المعلومات هذي، لكن أكثر من كذا بفلوس .. رابط الموقع : https://www.faceseek.online/

- موقع facecheck (مدفوع): نفس اللي فوقه بالضبط، ومن تجربتي يعطون نفس النتائج حتى يعني أتوقع انهم يستعملون نفس محرك البحث .. رابط الموقع : https://facecheck.id/

- موقع copyseeker (مجاني): ماهو متخصص بشيء محدد، مفيد جدا وفعال، من أفضل مواقع البحث عن الصور المجانية .. رابط الموقع : https://copyseeker.net/

- موقع imgops (مجااني): هذا مو موقع بحث بحد ذاته، لكن أشبه بأداة تجمع بعض مواقع بحث الصور وأشهرها(تنويه: مو كلها مو كلها)، ترفع عليه الصورة، ثم تضغط على كل رابط وهو يوديك للموقع الفلاني ويبدأ البحث مباشرة، نقدر نقول انه يسرع عملية البحث بدال ما تخش موقع موقع .. رابط الموقع : https://imgops.com/upload

- محركات البحث بشكل عام (مجانية): هنا أتكلم عن كل محركات البحث المشهورة، محركات Google و Bing ، و Yandex كلهم يقدمون خدمة بحث عن طريق الصورة، كثير مرات تزبط من اول بحث، وهم أول شيء غالبا الناس تبدا منه، موقع imgops الي ذكرته لما ترفع الصورة له اضغط على اسم محرك البحث اللي تبيه وهو يبدأ يبحث تلقائيًا

- مثال واقعي: عندي صورة لحساب مجهول في تويتر، بحثت عنها بحث عكسي باكثر من ١٠ مواقع، واكتشفت في موقع واحد بس ان نفس الصورة (أو صورة لنفس الشخص) مستخدمة في حساب انستا باسم صريح وتأكدت ان الشخص موجود وحقيقي.

- مثال آخر (تحديد الموقع): صورة فيها مبنى غريب، البحث العكسي ممكن يكشف لك صور ثانية لنفس المبنى، ومنها تعرف اسم المكان وموقعه الجغرافي (وهذا يسمى GEOINT)، أيضًا الخبرة في GeoGuuessr تلعب دور هههههه .. وتذكر ان قوقل ماب والصور اللي فيه هي صديقك الصدوق.

3.3. أدوات فحص "الصور" (Photo Forensics)

فحص الصور مهم، لأن بعض الاحيان يكشف أشياء كثير أو حتى يكشف اذا فيه شيء معدل أو لا، راح تكون مفيدة قطعًا في أي تحقيق.

فيه مواقع كثير، لكن الأفضل هو موقع Forensically يحتاج الى خبرة بسيطة للبدء، وخبرة عالية لاصدار الاحكام على الصور، بامكانك البحث عن اسمه في اليوتيوب وبعدين انا ان شاء الله بنزل شرح عربي باليوتيوب عنه وارفقه في هذي التدوينة، رابط الموقع : https://29a.ch/photo-forensics/#forensic-magnifier

3.4. أدوات بحث الأشخاص (People Look Up)

مواقع تبحث عن الأشخاص بالاسم، أو بالرقم (زي النمبربوك) أو بالايميل، وتعطيك بيانات كثير (عناوين، علاقات زوجية، قضايا وسوابق، امور مالية)، صح أحيانا فيها معلومات غلط، لكن تعطي خيوط مهمة، زي عنوان معين ثم بعدين تروح قوقل ماب وتشوف نفس العنوان وتقارنه مع معلومة من مصدر ثاني وهكذا .. لكن للأسف ما تشتغل إلا لسكان أمريكا من مواطنين ومقيمين (ما أعرف مواقع تبحث في دول أخرى غير أمريكا وبريطانيا)، ابحث عن المواقع هذي بالنت، مفيدة جدًا جدًا، أغلبها ما يعطيك معلومات كاملة الا بعد الدفع، لكن كمية المعلومات البسيطة لو تجمعها من هنا وهناك أحيانا ما يحتاج تدفع ريال، وان دفعت ترا تعتبر رخيصة (اغلبها ما تتعدى 30$، وغالبا فيه تخفيض لأول شهر وغالبا فيه تجربة مجانية)

- أفضل المواقع المشهورة:

- موقع truthfinder (مدفوع): فيه منافسة بينه وبين اللي بعده بالأفضلية على حسب آراء الناس، لكن ابحث فيهم كلهم، لا ضير .. رابط الموقع : https://www.truthfinder.com/

- موقع beenverified (مدفوع): نفس اللي فوقه بالضبط .. رابط الموقع : https://www.beenverified.com/

- محركات البحث (قوقل و DuckDuckGo وغيرها): لو تبحث عن اسم الشخص، واسم ولايته، أو بكلمات مفتاحية زي Records - State Records - Vote وغيرها، يطلع لك معلومات كثير، وكتبت في هذي النقطة DuckDuckGo لأنه يطلع معلومات غيير عن قوقل (مافيه أفضلية، بس ممكن معلومة تطلع في دك دك قو وما تطلع في قوقل والعكس صحيح)، كذلك محركات البحث الروسية مثل Yandex والصينية مثل Baidu.

3.5. أدوات عامة (OSINT Tools)

كل اللي ذكرته فوق، قطرة من بحر الأدوات، لازم تستكشف بنفسك الادوات، وتجرب كل شيء لين ما تطلع لك نتيجة، هذي مواقع تساعدك وتجمع لك أدوات مشهورة:

- صفحة (osint4all): هذي الصفحة ما شفت أشمل منها، كل الأدوات تقريبًا فيها (تقريبًا كل شيء يخطر ببالك بالاستخبارات المفتوحة، مقسّمة على فئات)، ولكن يعيبها انها مو محدثة، بعض الأدوات اللي فيها قديمة أو ما تشتغل، لكن زي ما قلت عشان نوصل لنتيجة لازم نجرب كل شيء .. رابط الصفحة : https://start.me/p/L1rEYQ/osint4all

- موقع (intelx): هذا موقع يشبه الأول، ولكنه أبسط والتعامل معه أسهل، ويشبه imgops (ذكرتها فوق) من ناحية انك تدخل، وتختار الأداة (مثلا اداة بحث عن الاشخاص)، وتكتب الاسم اللي تبيه، وتضغط بحث وهو يفتح لك صفحات من مواقع انت تختارها (مواقع بحث عن الاشخاص)، بدل ما تدخل موقع موقع .. رابط الموقع : https://intelx.io/tools (الأدوات موجودة عاليسار)

- موقع (osintframework): هذا موقع يشبه الأول أيضًا، ولكنه فيه مصادر غير أو نفس المصادر، أنت تابعها وتحقق منها بنفسك، واستكشف كل فئة بايش تقدر تخدمك في بحثك .. رابط الموقع :https://osintframework.com/

3.6. مهم جدًا مهم جدًا مهم جدًا مهم جدًا مهم جدًا

كل معلومة تخطر على بالك، لها أداة تساعدك تلقاها أو تحللها أو تفحصها، بس ابحث عن هذي الأداة !

ولازم لازم تستكشف بنفسك كل الادوات المتاحة، وتجرب كل شيء لين ما تطلع لك نتيجة، لأن زي ما قلنا، نمشي على مبدأ :

أي شيء رُفع على الانترنت، قابل للبحث والاستخراج، المطلوب منك بس استخدام الطرق والادوات الصحيحة

3.6. مهم نص ونص

كل اللي ذكرته أنا، أشياء للبحث العادي لغير المتخصصين، لكن فيه أشياء كثيرة لمختصين التقنية والأمن السيبراني، مثل تتبع عناوين الـ IP وسوالف السيرفرات وقواعد البيانات، اذا شخص يقدر يتعامل مع هذي الاشياء، له أدوات تساعده ولا بيقرأ هذي التدوينة أصلًا (على فكرة، الأدوات اللي تساعده أكثر من أدواتنا ههههه)، وأيضًا موضوع الدارك ويب والانترنت المظلم والعميق، هذول أكيد فيهم بيانات بس ماني متخصص عشان أدخل وأجرب حظي معهم أخاف يتلوني

4. الجزء الرابع: المنهجية (طيب، كيف أبدأ؟ كيف أفكر؟)

عندك الأدوات الحين، بس كيف تستخدمها صح؟ الموضوع قطعًا مو تجميع أدوات وروابط، الموضوع كله "منهجية" (طريقة تفكير مرتبة) .. لكن لكن، هالطريقة مو كتاب منزّل، عادي تصير عشوائي، لكن المحترفين ينصحون بهذي الطريقة عشان شغلك يصير مرتب وما تضيع، اتبعتها؟ أفضل، ما اتبعتها ومشيت على حدسك؟ عادي وأحيانا أفضل عشان السرعة

المهم ان المحترفين يسمونها "دورة حياة الاستخبارات" (The Intelligence Cycle) مصطلح فخم صح؟ بس هو بسيط جدًا، عبارة عن 5 خطوات لازم تمشي عليها بالترتيب عشان ما تضيع وتغرق (على كلامهم)

4.1. الخطوة الأولى: التخطيط (وش أبي بالضبط؟)

هذي أهم خطوة، وصدقني 99% من الناس يطمرونها ويبدون بحث على طول، قبل ما تكتب حرف واحد بقوقل أو أي أداة، اسأل نفسك: أنا وش أبي أوصل له بالضبط؟

- مثال واحد ضايع: "ببحث عن الشركة الفلانية" (بتغرق في معلومات مالها نهاية)

- مثال واحد ماشي صح: "أبغى أطلع كل حسابات السوشال ميديا للمدير التنفيذي حق شركة المراعي" أو "أبغى أتأكد إذا صورة الحساب الفلاني حقيقية ولا مفبركة"

في هذي المرحلة، أنت تحدد الأسئلة الرئيسية:

- وش هدفي النهائي؟ (مثال: كشف هوية حساب مجهول)

- وش المعلومة اللي لاااازم ألقاها؟ (مثال: اسم صريح مو مستعار، أو رابط حساب ثاني)

- وش المعلومة اللي حلو لو لقيتها؟ (مثال: اهتماماته، مكان سكنه)

- كم عندي وقت؟ (بحث سريع ابو ساعة ولا تحقيق عميق؟)

- من وين أبدأ؟ (وش عندي معلومة أولية؟ اسم مستخدم؟ صورة؟ ايميل؟)

التخطيط يختصر عليك وقت

4.2. الخطوة الثانية: الجمع

هنا تبدأ الشغل الجد بناءً على خطتك، تبدأ تستخدم الأدوات اللي تكلمنا عنها (قوقل، شيرلوك، البحث العكسي بالصور... إلخ)

- وش أجمع؟ كل شيء، حتى لو تحسه تافه: روابط، لقطات شاشة (مهم جدًا جدًا)، أسماء مستخدمين، ملفات PDF، تواريخ، أي شيء.

- تنبيه: كل هذا الجمع لازم يكون "سلبي" (Passive)، يعني مراقبة وبحث عن المعلومات اللي هي أصلاً موجودة للكل، مو "تفاعل" (يعني لا ترسل خاص، لا تضيف حسابات، لا تسوي شيء يكشف انك قاعد تسوي بحث، يمكن لو سويت شيء تخرب عمليتك، وبعض العمليات عادي)

4.3. الخطوة الثالثة: المعالجة (ترتيب الحوسة)

الآن عندك حوسة بيانات: 50 رابط، 20 لقطة شاشة، 10 يوزرات, فوضى

مرحلة "المعالجة" هي إنك تحول هذي البيانات الخام لمعلومات مرتبة ومنظمة.

- كيف؟

- التنظيم: افتح لك ملف إكسل (Excel) أو برنامج ملاحظات زي (Notion) أو حتى ملف وورد

- أنشئ فئات (جداول):

- جدول لأسماء المستخدمين (اليوزر، وين لقيته، الرابط، ملاحظات)

- جدول للاشخاص (الاسم، المنصب، رابط لنكدان)

- جدول للصور (لقطة الشاشة، رابطها، وش اكتشفت منها)

- الفلترة: احذف المكرر، احذف اللي واضح ماله دخل (False Positives)

4.4. الخطوة الرابعة: التحليل (ربط الخيوط)

هنا شغل مخك، كل شيء أمامك، حاول تربط .. هنا تحول البيانات كلها الى استنتاجات أو (أخيرًا وصلنا للاسم والمعنى الحقيقي) : استخباراااات (Intelligence)

- نصيحة مهمّة جدًا جدًا (التحقق المتقاطع): لا تثق بمصدر واحد أبدًا !!! إذا لقيت معلومة (Fact) (مثل تاريخ ميلاد)، حاول تلقى مصدرين أو ثلاثة مختلفين تمامًا يأكدون نفس المعلومة، ومع ذلك لا تثق فيها 100%، حط مجال للخطأ

4.5. الخطوة الخامسة: العرض

مافيه فايدة لكل هالتعب اذا ما عرفت توصل النتيجة بوضوح (حسب المحترفين أنا مالي شغل)

- الهدف: جواب على السؤال الرئيسي اللي حددناه في خطوة التخطيط

- كيف؟ (الترتيب حسب قولهم، لأني أختلف، أفضّل ابدا بالقصة ومن ثم الخلاصة عشان التشويق هههههه)

- خلك مباشر (ابدأ بالخلاصة): "نعم، الحساب المجهول يعود للشخص الفلاني"

- افصل بين الحقيقة وتحليلك (مهم):

- حقيقة (Fact): "تم العثور على نفس الصورة في حساب انستقرام معيّن"

- تحليل (Analysis): "أعتقد أن هذا الحساب هو حسابه الشخصي بسبب كذا وكذا" (لا تجزم بشيء أنت تستنتجه لأن الحق ما يعلمه إلا الله)

- **استخدم صور !!!! الصورة أداة رهيبة تقنع أي أحد

4.6. أهم صفتين فيك (مهم جدًا جدًا)

كل اللي فوق مب فايدك لو ما عندك هالصفتين:

- التوثيق الدقيق (Documentation):

- وثّق كل خطوة .. من وين جبت المعلومة (الرابط بالضبط)؟ وكيف؟

- خذ لقطات شاشة (Screenshots) لكلللل شيء! المواقع تتغير والتغريدات تنحذف، لقطة الشاشة هي دليلك الوحيد أحيانًا (أو احفظ الصفحة كلها بصيغة HTML)

- الصبر والشك المنهجي (Patience & Skepticism):

- الصبر: الـ OSINT أغلبه يمكن 95% منه ملل وبحث في بيانات مالها معنى، و 5% بس اللي فيه شيء يسوى .. لا تتوقع نتائج سريعة :)

- الشك المنهجي: لا تصدق أي شيء تشوفه على طول، الناس تكذب، الحسابات تتفبرك، المعلومات ممكن تكون قديمة أو مضللة عن قصد، وابتعد عن الانحياز التأكيدي (Confirmation Bias)، اقرأ عن الانحياز التأكيدي، مهم جدا تجنبه

5. الجزء الخامس: بس أنا مالي بالتحقيقات، وش بستفيد؟ (استعمالات OSINT بالحياة)

أغلب الناس لما يسمع استخبارات يفكر على طول بالتحقيقات جنائية ومطاردات وسوالف ههههه، بس الواقع (في وجهة نظري) ان الـ OSINT مهارة حياتية أساسية، أنت تستخدمه أصلًا بس ما تدري

كيف الـ OSINT يفيدك كشخص عادي

- في الدراسة والبحث (أهم استخدام):

- كطالب أو باحث، شغلك كله OSINT، لما تستخدم Google Dorks عشان تلقى أوراق علمية (

filetype:pdf "اسم البحث")، أو لما تدور على إحصائيات معينة في مواقع حكومية (site:stats.gov.sa "معدل البطالة") .. هذا كله OSINT والمهارة هذي تخليك توصل لمصادر ومعلومات زمايلك ما يوصلون لها بالبحث العادي

- كطالب أو باحث، شغلك كله OSINT، لما تستخدم Google Dorks عشان تلقى أوراق علمية (

- في أمورك الشخصية وقراراتك:

- بتستأجر شقة؟ ابحث عن اسم الحي أو راعي العمارة ممكن تكتشف ان فيه شكاوي متكررة بالبحث المتقدم على (X)، وعلى فكرة ترا X أو تويتر هو أقوى أداة عندنا بالسعودية هههههه

- بتتعامل مع شركة أو شخص (شراكة، توظيف)؟ ابحث عن اسمهم، والدومين حقهم .com هل هم شركة وهمية؟ هل عليهم قضايا (في أمريكا طبعًا)؟ هل سمعتهم كويسة؟

- في حماية نفسك وأهلك (OPSEC الشخصي):

- هذي نقطة جوهرية: سو OSINT على نفسك!

- ابحث عن اسمك، رقم جوالك (في النمبربوك وأدوات البحث)، ايميلك، شوف وش يطلع

- هل فيه صورة لك في مكان ما تبيه يكون عام؟ هل عنوان بيتك واضح من تغريدة قديمة؟ هل فيه معلومة عنك ممكن أحد يستغلها؟

- معرفتك بالـ OSINT تخليك تعرف كيف تحمي معلوماتك (وهذا يسمى OPSEC أو الأمن العملياتي)

- في التحقق من الأخبار (Fact-Checking):

- شفت صورة عاجلة في تويتو؟ ارمها في Yandex أو Copyseeker (بحث عكسي)، كثير مرات تكتشف ان الصورة قديمة من حدث ثاني أصلاً

- وصلك خبر أو اقتباس خطير؟ حطه بين علامتين تنصيص

""في قوقل، شوف هل فيه أي موقع إخباري موثوق نشره؟ ولا اشاعات

- في التوظيف (تدور شغل أو توظف):

- إذا بتقدم على وظيفة: سو OSINT على الشركة، مين مدير القسم اللي بتقدم عليه؟ (ابحث عنه في لنكدان). وش آخر أخبار الشركة؟ (بحث أخبار). تدخل المقابلة وأنت فاهمهم صح.

- إذا أنت بتوظف أحد (أنت HR): بحث بسيط عن حسابات المرشح يكشف لك أشياء ما تنقال في السيرة الذاتية

الـ OSINT يحولك من مستهلك سلبي للمعلومات (يصدق أي شيء) إلى باحث نشط (يتحقق من كل شيء)

*باختصار : هي مهارة تفكير نقدي، لكن مدعومة بأدوات

6.الخاتمة

الاستخبارات مفتوحة المصدر هي بلا شك واحدة من أقوى المهارات حاليًا، اذا عندك رغبة وصبر، راح تقدر تلقى أي معلومة

المستقبل رايح لمكان أبعد، خصوصًا مع دخول الذكاء الاصطناعي، بتصير عمليات البحث الجمع والتحليل وربط الأمور اسرع بمليون مرة، الـ OSINT بيصير أقوى وأقوى !

أتمنى هذي التدوينة كانت مفيدة لك في هذا العالم، وخطوة أولى لك .. الباب انفتح لك الحين، والباقي يعتمد عليك

راقب الله في عملك، وتذكر قول الله تعالى :

يَـٰٓأَيُّهَا ٱلَّذِينَ ءَامَنُوا۟ ٱجْتَنِبُوا۟ كَثِيرًۭا مِّنَ ٱلظَّنِّ إِنَّ بَعْضَ ٱلظَّنِّ إِثْمٌۭ ۖ وَلَا تَجَسَّسُوا۟ وَلَا يَغْتَب بَّعْضُكُم بَعْضًا ۚ أَيُحِبُّ أَحَدُكُمْ أَن يَأْكُلَ لَحْمَ أَخِيهِ مَيْتًۭا فَكَرِهْتُمُوهُ ۚ وَٱتَّقُوا۟ ٱللَّهَ ۚ إِنَّ ٱللَّهَ تَوَّابٌۭ رَّحِيمٌۭ

اللهم لا علم لنا إلا ما علمتنا انك أنت العليم الحكيم، اللهم علمنا ما ينفعنا، وانفعنا بما علمتنا، وزدنا علما، وأرنا الحق حقا وارزقنا اتباعه، وأرنا الباطل باطلًا وارزقنا اجتنابه، واجعلنا ممن يستمعون القول فيتبعون أحسنه، وأدخلنا برحمتك في عبادك الصالحين، والحمدلله رب العالمين